在多云与分布式架构日益复杂的今天,访问控制(Access Control)与安全管理(Security Policy)

成为企业云环境中不可或缺的基础。

Google Cloud Platform(GCP)通过其强大的 Identity and Access Management(IAM) 系统,

帮助企业精细化地控制谁可以访问哪些资源、执行哪些操作。

无论是金融、制造、AI 模型部署还是跨境 SaaS 平台,

合理配置 GCP IAM 权限体系都是实现 最小权限原则(Principle of Least Privilege)、

防止数据泄露与合规违规的关键。

本文将深入解析 GCP IAM 的核心架构、角色设计、组织策略与安全优化实践,

并结合企业常见使用场景提供配置建议。

一、GCP IAM 的基本概念与功能

1. IAM 的核心目标

GCP IAM 主要用于管理:

- 谁(Who):用户、服务账号或群组;

- 能做什么(What):执行的操作权限;

- 在哪(Where):具体资源位置(Project、Folder、Organization)。

通过精细化的角色绑定,IAM 实现了跨项目与多层级的访问控制。

2. IAM 的关键组成

| 组件 | 说明 |

|---|---|

| Principal(主体) | 拥有访问权的实体(用户、服务账号等) |

| Role(角色) | 权限集合,用于指定可执行的操作 |

| Policy(策略) | 绑定主体与角色的规则文件 |

| Resource(资源) | 被访问的云服务或对象 |

二、IAM 角色类型与最佳实践

GCP 的 IAM 提供三种角色类型,适合不同权限粒度的管理需求:

1. 基础角色(Primitive Roles)

包括 Owner、Editor、Viewer 三类,是早期通用角色。

虽然方便,但权限范围较大,不建议企业长期使用。

2. 预定义角色(Predefined Roles)

由 Google 管理的角色集合,粒度细致、适合生产环境。

例如:

- roles/compute.admin:仅限管理 Compute Engine;

- roles/storage.objectViewer:仅可查看存储对象。

3. 自定义角色(Custom Roles)

企业可根据业务自定义权限集合。

例如仅允许查看账单但不修改资源,可创建 BillingViewer 自定义角色。

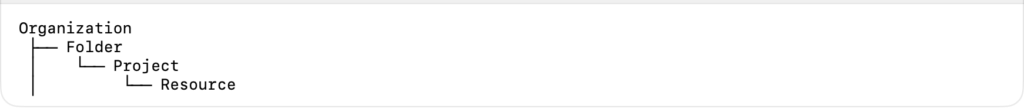

三、GCP IAM 权限层级架构

IAM 的权限继承结构如下:

角色从上层继承至下层,例如在组织级绑定的角色,会自动作用于所有子项目。

因此,企业通常在:

- 组织层级:设立安全审计与策略角色;

- 项目层级:设立开发、测试、运维角色;

- 资源层级:针对特定服务账号单独授权。

外链参考:GCP 官方 IAM 架构文档

四、GCP IAM 安全策略设计

1. 最小权限原则(PoLP)

仅为用户分配完成任务所需的最小权限。

例如开发人员不应拥有生产数据库的删除权限。

2. 服务账号分离

应用或脚本运行时应使用 Service Account,

而非个人账号,从而实现权限隔离与可审计。

3. 条件化策略(Condition-based Policies)

GCP 支持基于条件(如时间、IP、资源标签)的访问限制。

示例:

json

“condition”: {

“title”: “OfficeNetworkAccess”,

“expression”: “request.ip == ‘192.168.0.0/24′”

}

4. 角色分层设计

为不同业务线(DevOps、AI、Finance)创建专用角色集合,

统一命名规则如:devops.viewer、finance.editor。

延伸阅读:GCP 与 AWS 混合云部署指南

五、审计与合规监控

1. 启用 Cloud Audit Logs

记录每个访问请求,包括:

- 操作对象(Actor);

- 执行动作(Action);

- 结果状态(Status)。

这些日志可用于事后追溯与安全合规。

2. 使用 Policy Analyzer 检测权限扩散

GCP 提供 Policy Analyzer 工具,用于识别用户是否拥有过高权限。

3. 结合 Security Command Center(SCC)

通过 SCC 实现多维度安全检测,包括 IAM 漏洞、暴露资源与异常访问。

六、常见企业 IAM 策略案例

案例 1:AI 团队数据隔离策略

AI 团队仅能访问 BigQuery 与 Vertex AI,

策略示例:

roles/bigquery.dataViewer

roles/aiplatform.user

案例 2:财务团队账单只读权限

roles/billing.viewer

该策略限制财务人员查看账单而无法修改项目配置。

案例 3:多项目运维团队集中管理

通过 IAM 结合 Cloud Identity Federation,

实现多云访问单点认证(SSO)。

七、GCP IAM 优化与自动化管理

1. 定期权限清理(Access Review)

使用 gcloud iam list-grantable-roles 定期审查角色分配。

2. 自动化检测(IAM Recommender)

GCP 提供 IAM Recommender,可基于访问日志自动建议精简权限。

3. 集成 CI/CD 安全扫描

在 CI/CD 流程中加入 IAM Policy 验证脚本,

防止因配置错误导致的资源暴露。

八、总结与建议

在云环境中,IAM 是企业安全的第一道防线。

合理规划权限结构、启用审计与策略分层,

可以有效防止数据泄露、资源误操作与合规风险。

若企业同时管理 AWS、阿里云、华为云等多平台账户,

建议使用 91CLOUD 多云服务平台,

获取自动化权限管理方案、跨云身份同步与安全加固支持,

实现真正意义上的 多云统一安全治理。